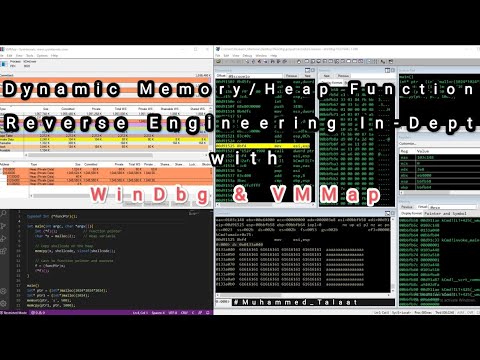

تاني درس من سلسلة In-Depth Reverse Engineering

المواضيع ذات الصلة

الدخول أو التسجيل السريع

أحدث المنتجات

- تحميل Kaspersky Rescue Disk اسطوانة إنقاذ الكمبيوتر

- x32x01

- التحديث:

- تحميل برنامج مايكروسوفت أوفيس 2021

- x32x01

- التحديث:

- كتاب دليلك المُختصر لبيع المُنتجات الرّقمية

- x32x01

- التحديث:

- كتاب الدّليل المُختصر لصفحات الهبوط (Landing Pages)

- x32x01

- التحديث:

- دورة EJPTv2 من شرح م/أحمد سلطان - Ethical Hacking

- x32x01

- التحديث:

- ملخص كورس 200 -301 CCNA للـ م/ عبير حسنى

- x32x01

- التحديث:

- كتاب تعلم برمجة Node.JS

- x32x01

- التحديث:

- تعلم لغة برمجة ++C من البداية إلى البرمجة الكائنية

- x32x01

- التحديث:

- كتاب لشرح ChatGPT خطوة بخطوة

- x32x01

- التحديث:

- كتاب تطبيقات الذكاء الأصطناعي في خدمة اللغة العربية

- x32x01

- التحديث:

إحصائيات المنتدى

- المواضيع

- 2,388

- المشاركات

- 2,601

- أعضاء أكتب كود

- 574

- أخر عضو

- الياس